이반티 VPN 노리는 해커, 인증우회·명령어주입·SSRF 등 치명적 취약점 3개 악용

[보안뉴스 김경애 기자] 이반티(Ivanti)의 VPN 제품에서 지속적으로 취약점이 발견되고 있는 가운데,파급력이 큰 취약점을 3개를 연결한 공격이 포착됐다. 이반티 VPN 제품 이용자는 취약점에 노출되지 않았는지 각별히 신경써야 한다.

▲이반티 VPN 취약점 발생 타임라인[이미지=SK쉴더스]

1. 이반티 VPN 사용현황

이반티는 전 세계적으로 4만 5천여 곳 이상의 고객을 보유하고 있다. 보안이 중요한 미 국방성 및 NASA는 물론, 포춘 100대 기업의 96% 이상이 사용 중이다. 현재 국내에서도 방송사, 대학교, 연구소, 공공기관 중심으로 2천여 곳이 넘는 것으로 파악됐다.

특히, VPN 솔루션인 이반티 커넥트 시큐어(Ivanti Connect Secure)는 해외 정부기관, 군 관련 조직, 통신사, 방위산업체, 금융기관, 컨설팅 업체 및 항공우주 분야에서 널리 사용되는 인기 있는 솔루션으로 국내에서도 많은 기업들이 해당 솔루션을 사용하고 있다.

2. 공격사례

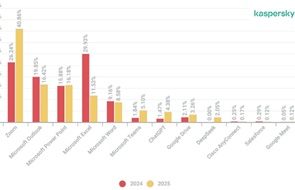

이러한 가운데 올해 초부터 이반티 제품군에서 각종 취약점이 지속적으로 발견되고 있다. SK쉴더스가 발표한 ‘탑서트 트렌드 리포트(Top-CERT Trend Report)’에 따르면 2024년 1월 10일에 이반티 커넥트 시큐어 제품에서 심각한 취약점이 발견됐다. 해당 취약점은 인증 우회(CVE 2023-46805)와 명령어 주입(CVE-2024-21887)으로 공통 취약점 등급 시스템(CVSS)에서 각각 8.2(HIGH)와 9.1(CRITICAL)로 평가됐다. 높은 위험도의 취약점이 공개된 후 VPN 공격 시도가 증가했다.

특히 다수의 공격 그룹이 파급력이 큰 ‘CVE-2023-46805’, ‘CVE-2024-21887’, ‘CVE-2024-21893(SSRF 취약점)’ 등 3개 취약점을 연결해 취약한 이반티 VPN을 공격함으로써 피해를 키웠다. 인증 우회 취약점은 특정 API에 있는 취약점을 이용해 인증 과정을 수행하지 않아 내부 접근이 가능하고, 명령어 주입 취약점은 특정 URI에 전송 시 해당 서버에서 임의의 명령을 실행할 수 있기 때문이다. SSRF 취약점은 특정 엔드포인트에서 인증 과정이 없어 공격이 가능하다.

▲공격 구성도[이미지=SK쉴더스]

S사의 경우 공격자가 이반티 VPN 취약점을 통해 침투한 최초의 사례로 AD 서버 침투 이후 내부 정찰을 통해 공격을 이어가 데이터를 탈취했다. 또한 같은 기간에 A사는 공격자가 이반티 VPN 취약점을 통한 최초 침투 이후 VPN 어플라이언스에 대한 설정 파일을 탈취, 이반티 VPN 어플라이언스와 공격자 C&C 서버 간의 데이터 통신이 확인됐다.

3. VPN 취약점 탐지의 어려움

하지만 이반티의 VPN 취약점 탐지가 쉽지 않다. SK쉴더스는 △제한적 로깅으로 인한 어려움 △임베디드 시스템으로 인한 어려움 △취약점 이용으로 인한 탐지 및 분석의 어려움 △기존 이반티 ICT(무결성 검사 도구)의 Zero-Day 공격 미탐지를 취약점 탐지가 어려운 이유로 꼽았다.

4. 이반티 VPN 취약점 대응 전략

SK쉴더스는 “제로데이와 1-day 취약점은 매년 증가 추세며, 이는 강력한 보안 프레임워크를 구축한 조직도 심각한 위협이 될 수 있다”며 “이반티 VPN과 같은 특수한 어플라이언스 장비의 경우 지속적으로 취약점이 발견되고 있어 철저한 모니터링과 관리가 필요하며, 패치를 완료했어도 내부망 침투 여부를 반드시 점검해야 한다”고 강조했다.

▲이반티 VPN 침해 점검 체크 리스트[표=SK쉴더스]

이어 체크리스트를 제시하며 △이반티 VPN : 최신 버전 패치 적용 점검 △이반티 VPN : 이반티 VPN/Active Directory 관리자 계정 동일 크리덴셜 점검 △이반티 VPN : 대용량 아웃바운드 트래픽 존재 유무 점검 △수평 이동 : 이반티 VPN에 대한 내부 방화벽 정책 설정 점검 △수평 이동 : 이반티 VPN -> 내부 서버 로그인 특이사항 유무 점검 △수평 이동 : 내부 서버 <-> 내부 서버 로그인 특이사항 유무 점검 △보안장비 : 이반티 VPN 침해지표(IP)가 탐지된 보안 장비 이벤트 점검 △내부 서버 : 이반티 VPN 침해지표(Hash)를 통한 보안 장비 이벤트 점검 △내부 서버 : 그 외 보안 장비에서 공격자의 침해 흔적 점검 △로그 관리 : 시스템의 로그에 대한 관리 점검 등을 당부했다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

TH.jpg)

TH.jpg)

th.jpg)