①피싱, 소스코드에 스크립트 추가해 팝업창 실행 ②랜섬웨어, 서버 CVE 취약점 공격

③웹 서버, 파일 업로드 취약점 공격 ④웹 취약점, 관리자 페이지와 계정 외부에 노출

⑤스미싱, URL 필터 우회 공격...KISA 제공 해킹 진단 도구 등 활용해 피해 예방해야

[보안뉴스 김경애 기자] 올해 상반기 중소기업 타깃의 주요 침해사고 유형은 피싱, 랜섬웨어, 웹 서버, 웹 취약점 등을 노린 공격과 스미싱이 기승을 부린 것으로 나타났다.

▲KISA가 주최한 ‘2024년 상반기 침해사고 정보 공유 세미나’ 현장 모습[사진=보안뉴스]

이러한 가운데 한국인터넷진흥원(KISA)은 중소기업 침해사고 피해지원 서비스 제공을 위한 ‘2024년 침해사고 정보 공유 세미나’를 10일 과학기술회관에서 개최해 이목이 집중됐다. KISA가 주최하고 블루데이타시스템즈가 주관(참여사: 제로, 잉카인터넷)한 이번 행사는 2024년 중소기업 침해사고 사례 공유를 통해 대응방안을 제시함으로써 정보보호 예산이 부족한 중소기업 참석자들의 뜨거운 관심을 받았다.

①피싱, 소스코드에 스크립트 추가해 팝업창 실행

먼저 피싱 공격은 공격자가 취약하게 관리되고 있는 웹 페이지를 통해 자격증명을 탈취한 후 소스코드에 스크립트를 추가하고 수정해 팝업 창이 실행되도록 하는 수법이 주를 이뤘다. 문제는 정상 서비스와 구분이 어려워 일반 사용자에게 많은 피해를 입혔다는 점이다.

이와 관련 블루데이타시스템즈 이별 수석은 “다른 공격들과 달리 피싱의 주요 목적은 주요 정보를 입력하게 함으로써 공격자의 서버로 데이터가 전송되도록 설계되어 있다”며 “특히 공격자는 일반인들이 네이버페이를 많이 사용하는 것을 노리고 피싱 사이트를 만들어 공격한다”고 설명했다.

또한, 누리랩 최원혁 대표는 “피싱의 경우 웹사이트 구조와 동일한데, 평소 100만원인 제품을 50만원에 판매하는 쇼핑몰로 위장하거나, 도메인만 바꾸고 콘텐츠를 그대로 유지하는 경우가 많다”며 “피싱 사이트의 경우 탐지 회피를 위해 야간과 주말에만 잠깐 오픈하고, 바로 닫아버려 짧은 시간내 분석을 끝내야 하는 상황”이라고 진단했다.

이에 따라 웹 소스코드, 전화번호, 사업자등록번호, 계좌번호 등을 수집 보관해놓고 있다가 다른 웹사이트에서도 발견되면 유사한 것으로 판단해 탐지해야 한다고 설명했다. 또한 챗GPT를 사용해 해당 사이트의 도메인 주소가 맞는지 분석하고 차단해야 한다고 덧붙였다.

②랜섬웨어, 서버 CVE 취약점 공격

랜섬웨어의 경우 올해 상반기 패치되지 않고 운영되는 자산을 노린 취약점 공격으로 인한 권한 탈취가 두드러졌다. 특히 과거 이메일을 통한 랜섬웨어 유입에서 최근에는 서버 CVE 취약점을 이용해 다이렉트로 서버 접속이 이뤄지고 있다. 그 이후 악성파일을 통해 랜섬웨어 감염을 시도하는 상황이다.

이별 수석은 “DB 서버, 웹서버, NAS 스토리지 등을 다이렉트로 공격하는 사례가 많았으며, NAS의 경우 패치가 누락돼 있으면 취약점을 악용해 공격하고, 해외지사에서 접속하면서 직원 PC를 해킹한 후, 공격하는 경우가 많았다”고 분석했다.

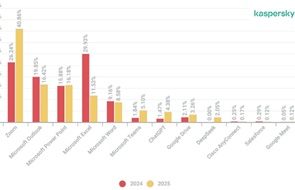

사이버시큐리티 벤처스에 따르면 랜섬웨어를 포함한 2025년 전 세계 보안사고 피해 금액은 약 1경 4,000조원으로 예상되고 있다. 특히 랜섬웨어의 경우 2023년 1조 5천억원으로 전년도인 7,500억원에 비해 급증했다.

두산디지털이노베이션 류대원 수석은 “조직 내 침해사고 발생의 주요 원인 중 가장 큰 비중은 의심스러운 메일, 웹 사이트”라며 “엑셀파일에서 끝에 .lnk나 워드파일에서 exe. 실행파일이 확장자명에 있을 경우 세심히 살펴봐야 한다”고 강조했다.

이어 류대원 수석은 “의심스러운 메일의 경우 메일 제목이 이상하거나, 메일에 삽입된 URL에 접근 시 백신 등 정밀 검사를 통해 탐지해야 하고, 의심스러운 사이트에 대해서는 크롬 또는 엣지 브라우저만 사용하고, 이상한 파일을 다운로드하거나 실행하지 않도록 주의할 것”을 당부했다. 또한 의심스러운 파일의 경우 숨긴 파일 및 파일 확장자를 모두 표시하고 있다며, 파일명과 아이콘이 이상할 경우 실행을 금지해야 한다고 강조했다.

③웹 서버, 파일 업로드 취약점 공격

웹서버의 경우 파일 업로드 취약점을 이용해 공격하는 경우가 많았다. 특히 공격자가 직접 exe 형태로 악성파일을 만들거나, 랜섬웨어 RaaS 서비스를 이용하는 경우가 많은 것으로 드러났다.

이별 수석은 “BitLocker 기능을 통해 암호화를 수행했는데, 국내 피해 사례로 공격자로부터 10억을 요구받은 바 있다”며 “랜섬웨어는 한 번 감염되면 금전을 요구하고 있으며, 랜섬웨어 서비스 공격 그룹의 경우 돈을 주지 않으면 데이터를 외부로 공개하는 등 자료 유출을 병행하고 있는 추세”라고 밝혔다.

④웹 취약점, 관리자 페이지와 계정 외부에 노출

웹 취약점의 경우 관리자 페이지와 계정이 외부에 노출된 사례가 빈번한 것으로 분석됐다. 파일 업로드 취약점을 이용한 공격으로 게시판, 웹 에디터에 웹셸을 업로드해 권한을 탈취한 후 파일을 수정·생성·삭제하거나 악성파일을 업로드 함으로써 기업 데이터를 외부로 유출시키는 일이 빈번하게 확인됐다는 것이다.

이별 수석은 “취약점 악용이 기승을 부렸다”며 “공격자는 권한 상승을 위해 관련 도구를 설치해 권한을 획득한 후, 2차 피해 서버를 탐색 및 공격해서 추가 악성 행위로 자료를 탈취해 본인 서버로 가져간 다음, 시간이 지나 다크웹에 공개하는 등의 양상을 보였다”고 분석했다.

이별 수석은 대응방안으로 △관리자 페이지 접근제어 강화 △관리자 계정 강화 △사용 중인 웹 에디터 취약점 점검 △의심스런 메일 열람 금지(악성코드 실행) △SSH, FTP 사용 시 접근제어 설정 강화 △데이터베이스 서버 접근제어 설정 강화 △물리적으로 분리된 저장 매체에 주기적인 데이터 백업 △단말기에 저장된 자격증명 점검 △오픈소스 활용한 웹 취약점 대응 △네트워크 접근제어 강화 △시스템 로깅 등을 제시했다.

이러한 공격 위협에 KISA 사고분석1팀 김가영 선임연구원은 “기업 스스로 초기에 해킹 여부를 진단할 수 있는 ‘해킹진단 도구’를 개발했다”며 “(수집) 침해사고 증거데이터 자동 수집, (진단) 수집된 로그 등에 대해 해킹여부 탐지룰을 기반으로 분석·진단, (결과) 분석 결과 리포팅을 제공하고 있다”고 밝혔다.

⑤스미싱, URL 필터 우회 공격

스미싱도 매년 기승을 부리고 있다. 택배, 공공기관, 지인, 금융기관을 사칭한 스미싱이 증가한 것으로 나타났다. KISA에 따르면 2017년부터 2021년 8월까지 스미싱 범죄 건수 및 피해액은 2017년 667건(피해액 3억 1,400만원), 2018년 293건(2억 3,500만원), 2020년 822건(4억 1,900만원), 2021년 8월까지 829건(11억 700만원)으로 지속적인 증가세를 보였다.

누리랩 최원혁 대표는 “공격자는 연말, 명절, 이슈 등을 이용해 택배, 부고 등 다양한 형태의 스미싱 문자를 발송한다”며 “스미싱 URL은 대부분 하루 안에 URL 필터를 우회할 수 있는 신종 공격 방식으로 진화하고 있다”고 분석했다.

이어 최 대표는 “AI를 활용해 다양한 언어를 학습시키고 화이트리스트와 블랙리스트를 기반으로 데이터를 고도화시킴으로써 점점 더 지능화되고 있는 스미싱 위협을 차단해야 한다”고 강조했다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

TH.jpg)

TH.jpg)

th.jpg)