네이버 사칭한 피싱 사이트...동일한 공격으로 인한 피해 사례 다수

[보안뉴스 박은주 기자] 사이버보안 스타트업 티오리(Theori, 대표 박세준)가 글로벌 외식 기업 A사의 국내 공식 홈페이지에서 이용자 개인정보를 탈취하는 해킹 공격이 발생했다고 22일 밝혔다.

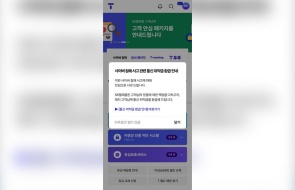

지난 5월 17일 발생한 이번 해킹 공격은 A사 홈페이지를 변경할 수 있는 취약점을 이용해 네이버 로그인 폼과 유사한 페이지를 생성했다. 네이버 아이디와 비밀번호를 입력하도록 유도한 후, 약 100건 이상의 계정 정보를 탈취한 것으로 드러났다.

[이미지=gettyimagesbank]

티오리의 분석 결과에 따르면, 공격자는 이번 A사의 피싱 공격을 위해 미리 탈취해둔 3개의 서버를 공격 경로로 사용했다. 또한, 다수 기업 서버의 파일을 변경 및 생성할 수 있는 취약점을 보유했거나 서버의 쉘을 획득한 상태라 판단돼 각별한 주의가 요구된다.

▲A사 홈페이지에 삽입된 악성코드 화면[자료=티오리]

현재 해당 기업의 홈페이지 취약점은 패치했으며 티오리는 추가적인 피해를 방지하기 위해 네이버 및 관련 기관과 협력해 이용자들의 개인정보 보호조치를 추진하고 있다고 밝혔다.

티오리 시큐리티분석(Theori Security Assessment)팀은 “피싱 피해를 입은 경우, 즉시 탈취된 계정뿐만 아니라 동일한 비밀번호를 사용하고 있는 모든 계정의 비밀번호를 변경해야 한다”며, “일반 이용자들은 개인정보 기입에 유의해야 하며, 기업 담당자들은 공격자 관점의 보안 컨설팅과 버그바운티 등을 활용해 서비스의 안전성을 확보해야 한다”고 조언했다.

한편, 티오리는 지난해 K2G 등으로부터 200억 원 규모의 투자 유치로 주목받았다. 구글, 카카오 등 국내외 주요 IT 대기업 및 토스, 두나무 등 온라인 금융 업체를 포함한 100개 이상의 고객사에게 모의해킹 보안 컨설팅을 제공하고 있다. 그 외에도 보안 취약점 제보를 받는 버그바운티 플랫폼 ‘패치데이(PatchDay)’와 정보보안 교육 플랫폼 ‘드림핵(Dreamhack)’을 운영하고 있으며, 올해 하반기에 선보일 클라우드 보안 취약점 진단 자동화 Saas(서비스형 소프트웨어) 출시를 준비 중이다.

[박은주 기자(boan5@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

TH.jpg)

TH.jpg)

th.jpg)