[보안뉴스 김경애 기자] 특정 기업의 채용 구인공고를 보고 연락한 것처럼 위장한 악성 이메일인 스피어피싱이 국내에서 잇따라 발견되고 있어 주의가 필요하다.

[이미지=이스트시큐리티]

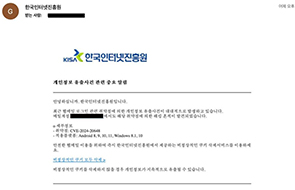

해커는 한글로 작성한 이메일에 구직자 이름의 채용서류 파일로 위장한 악성파일을 압축파일로 첨부해 유포하고 있다.

보안전문 기업 이스트시큐리티 측은 “이력서 파일로 위장한 압축파일 내부에는 ‘0.png’ 이미지 파일과 ‘(이름) 이력서.doc’ 파일이 포함돼 있다”며 “이미지 파일은 아무런 내용이 없는 단순 파일이며, 이력서 파일을 열도록 현혹하는데 활용하는 것으로 추정된다”고 밝혔다.

이력서 파일은 지난 6일 저녁 7시 41분에 압축된 것을 확인할 수 있으며, 마이크로소프트 오피스 문서 파일로 작성된 것으로 분석됐다.

공격자는 지난 6일 악성 파일을 제작해 준비한 다음 7일 오후 12시 20분에 한국의 특정인에게 해킹 이메일을 발신했다.

이메일을 받은 이용자가 압축을 해제하고, 이력서로 위장한 DOC 문서파일을 실행하게 되면, 마이크로소프트 워드 파일의 버전이 호환되지 않아 문서 내용이 깨져 보이는 것처럼 안내한다. 특히, 보안 위협에 노출될 수 있는 매크로가 실행되도록 ‘콘텐츠 사용’ 활성화를 유도하는 것이 특징이다.

공격자는 매크로 기능을 이용해 악성파일을 유포하고 불특정 다수 기업의 채용 담당자들을 대상으로 감염을 시도했다. 특히, 유포된 악성파일이 한국어 기반으로 제작됐으며, 제작자는 ‘Peter’ 영문표기의 윈도우즈 계정명을 사용하고 있는 것으로 드러났다.

[이미지=이스트시큐리티]

악성파일이 실행되면 추가로 ‘mm.zip’ 파일이 다운로드된다. 여기에는 다양한 종류의 모듈이 포함돼 있고, 내부에는 암호화페 채굴 기능을 보유한 것으로 추정되는 파일(minerd.exe)이 들어 있다.

[이미지=이스트시큐리티]

공격자는 여러 정황상 한글을 사용하고 있으며, ‘minerd.exe’ 파일은 가상화폐 채굴 기능이 있는 ‘crss.exe’ 파일을 활용해 작동한다. 또한, 공격자는 ‘milqui1979@mail.ru’ 러시아 이메일 계정을 사용한다.

[이미지=이스트시큐리티]

이처럼 공격자는 구직자로 사칭한 한국어 맞춤형 스피어피싱을 통해 가상화폐 채굴 기반 악성파일을 유포한다.

이와 관련 이스트시큐리티 관계자는 “최근 비슷한 사례로 비너스락커 랜섬웨어 제작자도 이메일을 통해 가상화폐 채굴 공격을 수행한 바 있다”며 “기업의 채용과 인사담당자는 구직 문의 등으로 접수되는 이메일에 대해 항상 주의하고, 매크로 기능이 포함된 문서파일의 경우 절대로 열람하지 않는 것이 바람직한다. 또한, 문서 작성 프로그램은 항상 최신 업데이트로 유지할 것”을 당부했다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)