스팸 메일 통해 금융관련 트로이목마 ‘드라이덱스’ 확산

파일 암호화 사실을 알려주는 말하는 랜섬웨어 전세계 동시 유포

[보안뉴스 김경애] 11일 저녁부터 시작된 이번 주말 국내 웹사이트를 통한 악성코드 유포 행위가 올해 들어 최고 수준인 것으로 분석됐다. 또한, 한 주간에는 웹하드, 날씨정보 배너 및 언론사 광고 배너를 통해 악성코드가 유포됐으며, 특정 협회 사이트에서 금융권, 검찰 등의 기관을 사칭해 가짜 사이트로 연결하는 파밍용 악성코드가 발견되기도 했다. 이 뿐만 아니다. 스팸 메일을 통해 금융관련 트로이목마 ‘드라이덱스(Dridex)’가 확산됐으며, 피해자에게 음성으로 파일 암호화 사실을 알려주는 말하는 랜섬웨어도 등장해 주목을 받았다.

▲웹하드와 언론사 광고 배너에 삽입된 악성URL 화면

웹하드, 날씨정보 및 언론사 광고 배너 통해 악성코드 유포

11일에는 웹하드, 날씨정보 배너, 언론사 광고 배너 등을 통해 악성코드가 유포된 것으로 나타났다.

▲홈페이지 날씨 배너에 삽입된 악성URL 화면

이보다 앞서 지난 5일에는 날씨정보 배너를 악용해 금융정보를 탈취하려는 파밍용 악성코드 유포행위가 포착됐다. 이렇듯 언론사와 날씨정보 배너, 웹하드 사이트 등 많은 사람들이 방문하는 사이트를 노려 악성코드를 유포한 것으로 보인다.

이에 대해 제로서트 측은 “웹하드, 날씨정보 배너, 언론사 광고 배너 등을 통한 악성코드 유포행위가 빈번히 나타나고 있다”며 “인터넷 이용시 금전적 피해가 없도록 주의해야 하며, 윈도우, 백신, 어도비 플래시 플레이어, 자바 등 설치된 소프트웨어의 업데이트 유무를 꼭 확인해야 한다”고 당부했다.

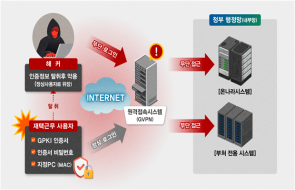

또한, 특정 협회 사이트에서 파밍용 악성코드가 발견됐다. 해당 악성코드는 금융권, 검찰 등 공공기관을 사칭해 가짜 사이트로 연결시켜 계좌번호, 비밀번호 및 개인정보를 탈취하는 것으로 분석됐다.

▲가짜 전자금융사기예방서비스 페이지(출처: 잉카인터넷)

지난 10일 잉카인터넷 측은 “해당 악성코드는 파밍 동작 수행을 위해 레지스트리 값을 생성하고 주소를 설정하며, 자동 구성 스크립트를 설정한다. 이어 가짜 금융권 사이트와 연결시켜 금융권 파밍을 수행하게 된다”고 덧붙였다.

금융정보 노린 ‘드라이덱스’ 확산

한 주간에는 금융관련 트로이목마인 ‘드라이덱스(Dridex)’가 스팸 메일을 통해 확산되기도 했다.

▲금융 관련 이메일로 위장한 드라이덱스 스팸 메일 샘플(자료제공: 시만텍)

금융정보 탈취가 주 목적인 드라이덱스는 현재 활동 중인 금융관련 트로이목마 중에서 가장 위험한 유형에 속하며, 전 세계 40여개 지역, 300여개 기업의 고객을 타깃으로 하고 있다. 2015년 ‘다이어(Dyre)’와 함께 가장 맹위를 떨친 드라이덱스는 특히 대규모 스팸 캠페인을 통해 확산되고 있어 위험도가 높다.

▲2015년 시만텍이 탐지한 드라이덱스 감염 건수(자료제공: 시만텍)

지난 7일 시만텍 측은 “10주 기준으로 최소 145건의 드라이덱스 스팸 공격 캠페인이 발견됐다”며 “공격 한 건당 시만텍이 차단한 메일은 평균 271,019건으로, 이는 하루에만 발송되는 스팸 메일이 수 백만 건에 달한다는 것을 보여준다”고 밝혔다.

드라이덱스 공격자들은 지속적으로 악성코드를 변형시키고, 적법한 이메일로 위장하기 위해 다양한 방법을 쓰고 있다. 실제 드라이덱스 스팸 공격의 74%는 발신인 주소뿐만 아니라 이메일 본문에도 실제 기업명을 빈번하게 노출시켰다. 또한, 대다수의 스팸 공격이 인보이스, 영수증, 주문서 등과 같은 금융관련 이메일로 위장해 피해자들을 속였다.

말하는 랜섬웨어 등장

최근에 피해자에게 음성으로 파일 암호화 사실을 알려주는 말하는 랜섬웨어가 출현했다. 보안전문업체 하우리에 따르면 말하는 랜섬웨어의 명칭은 Cerber 랜섬웨어로, 지난 4일경부터 전 세계에서 동시에 메일을 통해 유포되고 있다.

.jpg)

▲감염 알림 및 웹사이트 접근 유도(출처: 하우리)

암호화된 파일들은 모두 .cerber 확장자로 변경되며, html, txt, vbs 파일을 생성해 ‘Attention! Attention! Attention!’, ‘Your documents, photos, databases and other important files have been encrypted!’라는 음성으로 감염사실을 알린다. 또한, 파일 복구를 위해 토르(Tor) 브라우저를 이용하여 비트코인을 지불할 것을 요구한다.

전자서명 업체 코드서명 해킹

또한, 전자서명 업체의 코드서명(코드사인)이 해킹돼 악성코드 유포에 악용된 사건이 발생했다.

▲서명 여부에 따른 웹 브라우저 다운로드 알림창 차이(출처: 잉카인터넷)

지난 3일 잉카인터넷에 따르면 악성코드는 최초 실행 시 자기 자신을 C:\Program Files\Common Files\Graphics\guifx.exe로 자가 복제하고 /run 옵션을 주어 실행시킨다며 악성동작으로는 실행된 guifx.exe가 악성서버와 통신하고 추가 파일을 다운로드한 후, 코드서명 업체에서 사용하는 위장 파일을 실행하게 된다.

파일공유 사이트 악성코드 기승

이 외에도 파일공유(P2P) 4~5개 사이트와 언론사의 페이지와 연결된 하위 URL이 해킹되어 악성코드가 유포되기도 했다.

이에 대해 빛스캔 측은 “3월 1주차 유포현황을 분석한 결과, 국내에서 대규모 악성코드 유포에 악용됐던 신규 악성 URL 활동이 다시 시작됐다”며 “4~5개의 파일공유 사이트를 중심으로 동시에 동일한 악성링크가 삽입돼 파일 컨텐츠를 받으려는 사용자에게 영향을 주었다”고 분석했다.

▲2월 25일 XX디스크에 삽입되어 있는 악성링크 화면(자료제공: 빛스캔)

그 가운데 XX디스크의 경우 2015년부터 악성링크가 반복적으로 삽입됐으며, 악성링크 분석 결과 다단계 통로를 통해서 악성코드에 연결되는 것으로 확인됐다. 또한, 일정 시간마다 하위 URL를 변경하여 탐지를 회피하는 모습도 보였다. 다운로드된 악성코드는 파밍 기능을 보유한 것으로 확인됐고, 명령제어(C&C) 서버를 추적한 결과 개인 금융정보 유출 피해도 발견됐다.

이외에도 Cloud Flare 서비스를 활용하는 웹사이트가 악성코드 경유지 및 유포지로 활용됐으며 광고페이지, 중소기업 사이트 등에서도 악성코드가 기승을 부렸다.

한 주간 공격유형, 서비스거부 공격 72.12%

2월 4주 발견된 벤더별 취약점은 구글 1건 100%으로 나타났다.

▲주간 벤더별 취약점(출처: SK인포섹 블로그)

▲주간 공격 유형 통계(출처: SK인포섹 블로그)

SK인포섹 블로그에 따르면 지난 한주간 탐지된 공격 유형은 서비스 거부 공격(Denial_of_Service) 72.12%와 웹 해킹 17.46%로 높은 점유율을 차지했다. 탐지된 패턴은 TLS Malformed Handshake DoS가 가장 많았다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.png)

.jpg)

.jpg)

.png)

.jpg)

.jpg)