닷넷 기반 카오스 계열...윈도 기본 복원과 오류 알림 및 작업관리자 비활성화

윈도 설정 언어가 아제르바이잔어-라틴어일 경우 랜섬웨어 실행 안 되는 특징 보여

[보안뉴스 김영명 기자] 최근 모든 파일을 ‘.KJHEJgtkhn’ 확장자로 암호화하는 형태로 추정되는 침해사고가 발생했다. 해당 랜섬웨어는 락싯(LockShit)이라고 하며 ‘파일명.확장자.KJHEJgtkhn’ 형식으로 감염된 시스템의 모든 파일을 변경하고 있는 모습을 보이고 있다.

▲특정 지역에서는 작동하지 않도록 처리된 정적 코드[자료=에브리존 화이트디펜더]

에브리존 안티랜섬웨어 화이트디펜더(WhiteDefender)가 분석한 락싯블래드(LockShit BLACKED) 랜섬웨어 침해 행위 프로세스를 보면, 이 랜섬웨어는 닷넷 기반의 카오스 계열 랜섬웨어로 마이크로소프트 윈도(Windows)에 세팅된 현재 언어가 ‘az-Latn-AZ’(아제르바이잔어-라틴어)인 경우에는 랜섬웨어가 실행되지 않으며, 최초 실행할 때 Appdata\Roaming으로 복사한 후 관리자 권한으로 재실행한다.

재실행이 되면, 실행되는 랜섬웨어의 이름 확인을 통한 중복 실행 방지와 레지스트리에 특정 값 등록을 통한 중복 암호화 기능이 적용돼 있으며, 쉐도우 복사본과 백업 카탈로그를 삭제하고 윈도 기본 복원 및 오류 알림과 작업관리자를 비활성화한다. 백업관련 서비스를 확인해 서비스 중지 명령 후 암호화를 진행하며 루트드라이버는 일부 폴더를 예외하고 네트워크 공유를 포함한 추가 드라이브는 암호화 진행 및 랜섬웨어 실행 파일을 각각의 루트에 복사한다.

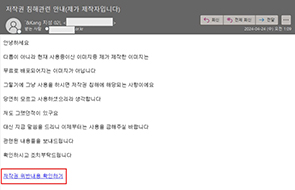

▲락싯블랙드 랜섬웨어가 남긴 랜섬노트[자료=에브리존 화이트디펜더]

락싯블랙드 랜섬웨어에 감염된 후의 모습과 랜섬노트 내용 안내 파일은 각각의 경로에 ‘ReadMe.txt’, ‘ReadMe.html’, ‘ReadMe.bmp’가 생성되며, 암호화를 진행하면서 ‘.KJHEJgtkhn’ 확장자로 파일들을 변경한다.

락싯블랙드 랜섬웨어에 감염됐을 때 증상은 PC의 모든 파일이 암호화돼 열 수 없고, 몸값을 요구하는 랜섬노트 메시지가 .html, .txt, .hat 확장자로 데스크톱에 표시된다. 감염된 파일의 잠금을 해제하려면 몸값을 지불해야 하는데 대부분 비트코인을 요구하고 있다.

[김영명 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)