클라우드 WAF 계정을 2017년 9월 15일까지 보유한 고객들에 전부 영향 있어

[보안뉴스 문가용 기자] 사이버 공격자들이 보안 업체 임퍼바(Imperva)의 클라우드 웹 애플리케이션 방화벽(Cloud Web Application Firewall, WAF) 고객들의 정보를 훔쳐내는 데 성공했다. 임퍼바는 이 사건을 조사하면서 나온 정보를 오늘 공개했다.

[이미지 = iclickart]

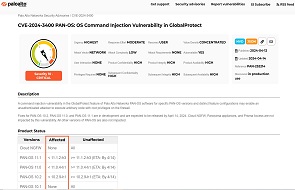

사건이 발생한 건 올해 8월 말경의 일이다. 임퍼바는 자사의 클라우드 WAF 제품을 사용하는 고객들 중 일부가 사이버 공격에 피해를 받았음을 알게 되었다. 이 제품은 과거에 인캡슐라(Incapsula)라는 이름으로 유통된 적이 있다. 조사에 착수한 임퍼바는 “2017년 9월 15일까지 계정을 보유하고 있던 고객들이 영향을 받았다”고 발표했다.

그 영향이라는 것은 일부 데이터가 침해되었다는 것으로, 1) 이메일 주소, 2) 해시 및 설트 처리된 비밀번호, 3) API 키, 4) TLS 키를 포함한다고도 설명했다. 여기까지가 사건에 대하여 최초로 임퍼바가 공개한 내용이다.

지난 주 임퍼바는 추가 내용을 공개했다. 그 내용에 따르면 누군가 버그바운티를 요청하는 메일을 회사로 보내온 것으로부터 사건에 대해 알기 시작했으며, 8월 20일 침해가 발생했다는 걸 인지했다고 한다. 모든 로그를 면밀히 분석한 결과, 문제의 데이터가 외부로 빠져나간 건 2018년 10월의 일인 것을 알게 됐다.

“저희에게 제공된 데이터셋 내의 SQL 덤프를 스냅샷과 비교했고, 매칭되는 부분을 발견해냈습니다. 그러면서 2017년 9월 15일 이전에 만들어진 클라우드 WAF 계정들에서만 데이터가 침해되었다는 걸 확인할 수 있었습니다. 다른 제품의 데이터베이스와 스냅샷도 전량 비교했지만 매칭되는 부분이 없었습니다. 즉, 클라우드 WAF 외에는 안전하다는 뜻입니다.” 임퍼바의 CTO인 쿠날 아난드(Kunal Anand)의 설명이다.

임퍼바는 “해당 사건은 클라우드 기술을 도입하고, 사용자 데이터베이스를 AWS로 이전시키는 과정에서 발생한 것”이라고 설명한다. “AWS로의 이전은 2017년부터 시작됐습니다. 정말 많은 고객들로부터의 요청이 있었기 때문입니다.”

당시 임퍼바의 개발자들은 고객의 데이터베이스 스냅샷을 만들어 여러 가지를 실험했다. 또한 내부적인 컴퓨트 인스턴스를 만들어 외부로부터의 접근을 가능케 만들기도 했다. 그런데 바로 이 내부 컴퓨트 인스턴스 내에 AWS API 키가 저장되어 있었다. 이 인스턴스가 침해되면서 자동으로 AWS API 키도 도난당했다. 공격자들은 이 API 키를 가지고 고객의 데이터베이스 스냅샷에 접근한 것으로 보인다.

따라서 지난 8월에 공개된 사건이 임퍼바 제품 내에서 발견된 취약점 때문에 발생한 건 아니라고 임퍼바는 강조했다. “임퍼바는 사건에 대해 인지한 직후 1만 3천여 개의 비밀번호를 변경했고, 1만 3500여개의 SSL 인증서들을 순환시켰으며, 1400여 개의 API 키들을 재생성했습니다. 또한 아직까지 이 사건과 관련된 악성 행위나 피해가 발생하지 않은 것으로 알고 있습니다.”

아난드는 “추가 악성 행위가 발견되지 않고 있지만, 앞으로 무슨 일이 벌어질지 모르는 것이므로 항상 경계하는 자세를 유지하여 사건 발생 시 즉각 대처할 수 있도록 하겠다”고 약속했다. “또한 침해된 계정과 관련 생태계에서 일어나는 일을 항상 주시하고 있겠다”고도 덧붙였다.

3줄 요약

1. 보안 업체 임퍼바, 2018년에 데이터 침해 사고 겪음.

2. 클라우드로 일부 DB 옮기면서 API 키가 노출된 것에서부터 시작.

3. 제품 취약점이 아니라 클라우드와 관련된 개발자들의 미숙이 문제였음.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)