사용자는 3.8.5.0 미만 버전 사용 시 삭제하고, 향후 이용 시 최신 버전 설치 권장

[보안뉴스 이상우 기자] 공급망 공격(Supply Chain Attack)이란 해커가 기업의 소프트웨어 설치 및 업데이트 배포 과정에 침입해 정상 소프트웨어인 것처럼 꾸민 악성 소프트웨어를 사용자 기기에 설치하는 방식을 말한다. 기업 업데이트 서버를 해킹해 사용자 PC에 코드를 변조한 업데이트를 배포할 수도 있고, 사용자 PC에 설치된 클라이언트를 공격해 비정상적인 서버에서 악성 소프트웨어 및 업데이트를 내려받게 하는 방식 등이 쓰인다.

[이미지=utoimage]

국내에서 북한의 해킹 조직 라자루스(Lazarus)의 소행으로 보이는 공급망 공격이 발생했다. 공격자는 국내 금융권에서 주로 사용하는 통합 소프트웨어 배포 툴 ‘베라포트(VeraPort)’를 이용해 악성 소프트웨어를 유포하고자 했다.

베라포트는 국내 금융권 및 공공기관 홈페이지에서 사용하는 소프트웨어 배포 툴로, 각 기업 및 기관이 선정한 보안 소프트웨어 및 플러그인을 사용자 PC에 한 번에 설치·관리하는 도구다. 기업이 이를 도입하면 여러 종류의 보안 플러그인을 사용자 PC에 한 번에 설치할 수 있기 때문에 이용 과정에서 이탈률을 줄이고, 관리 역시 용이하다. 이 때문에 인터넷 뱅킹이나 정부24 등을 PC에서 한 번이라도 이용한 사람이라면 높은 확률로 설치돼 있다.

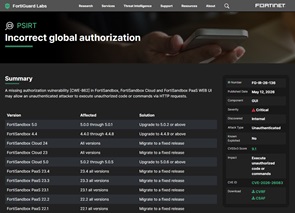

보안 기업 이셋(ESET)에 따르면 공격자는 해킹을 통해 유출한 보안 소프트웨어와 인증서를 이번 공격에 사용했다. 베라포트의 경우 배포 과정에서 정상 소프트웨어인지 확인하기 위해 각 소프트웨어의 코드사인 인증서를 검토한다. 공격자는 이를 속이기 위해 알렉시스 시큐리티 그룹, 드림시큐리티 미국지사 등에서 유출한 코드사인 인증서를 이용했다. 공격자가 유도한 특정 사이트(금융 피싱 사이트 등)에 접속할 경우 베라포트를 통해 MaginLineNPIZ.exe와 Delfine.exe라는 이름의 변조된 소프트웨어가 설치된다.

▲악성 소프트웨어에 쓰인 코드사인 인증서[자료=이셋(ESET)]

사용자 PC에 설치된 악성 소프트웨어는 명령제어 서버와 통신하면서 추가적인 명령을 내려받고, 사용자 PC의 시스템 파일을 유출한다. 또한, 명령제어 서버는 or.kr, co.kr 등 한국 도메인을 주로 이용하고 있으며, 특히 ermpas(엠파스 사칭), ikrea(이케아 사칭) 등으로 눈을 속이는 주소를 이용했다.

한국인터넷진흥원(이하 KISA)은 이러한 공격으로부터 피해를 예방하기 위해 일반 사용자의 베라포트 보안 업데이트를 권고했다. KISA에 따르면 이미 베라포트를 도입한 관련 금융사 및 기업에 대해 보안 패치 배포를 완료했다. 이번 공격에 영향을 받는 버전은 3.8.5.0으로, 해당 버전을 사용하고 있다면 이를 삭제해야 하며, 향후 금융, 공공 분야 등 정상 사이트에 접속해 업데이트된 버전을 설치해야 한다.

▲프로그램 추가/제거 진입 방법[캡처=보안뉴스]

▲베라포트 버전 확인 및 삭제[캡처=보안뉴스]

베라포트 버전 확인 및 삭제를 위해서는 우선 윈도우 하단 검색창에 ‘프로그램 추가/제거’를 입력해 시스템 설정에 진입해야 한다. 이후 나타나는 목록에서 ‘Veraport(보안모듈 관리 프로그램)’ 등의 이름을 찾은 뒤 클릭하면 현재 버전이 표시된다. 버전에 따라 명칭이나 아이콘이 조금씩 다를 수 있지만, 3.8.5.0 이하 버전이라면 지체 없이 삭제해야 한다.

[이상우 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.png)

.jpg)

.jpg)