너무 위험하고, 패치 적용 속도 너무 느려 기술 세부 내용 이제야 발표돼

[보안뉴스 문가용 기자] 오라클(Oracle)의 이비즈니스 스위트(E-Business Suite)에서 두 개의 치명적인 취약점이 발견됐다. 패치를 하지 않고 현 상황을 그대로 유지했을 때 몇 가지 금융 사기 및 관련 범죄에 노출될 수 있다고 한다.

[이미지 = iclickart]

두 가지 취약점들을 익스플로잇 하는 데 성공했을 때, 공격자는 공급자를 가상으로 설정해 은행 계좌를 추가할 수 있게 되고, 이 계좌(혹은 공급자)로의 송금을 유도할 수 있게 된다고 한다. “이 모든 과정에 누군가의 승인이 필요한 것도 아닙니다. 공격자 마음대로 시나리오를 작성해 실행할 수 있습니다.” 보안 업체 오냅시스(Onapsis)의 설명이다. 오냅시스는 이 부분에 대한 보안 권고문과 기술 세부 사항을 함께 발표했다.

사실 오라클은 일찌감치 이 취약점들에 대한 패치를 발표했다. 올해 4월에 업데이트를 실시한 것이다. 하지만 오라클 제품의 고객들은 업데이트에 굉장히 둔감한 편인 것으로 알려져 있다. 업데이트 때문에 잠시라도 기능이 중단됐을 경우 사업에 큰 차질이 생기는 경우가 많기 때문이다. “그만큼 오라클의 제품들은 핵심적인 기능을 담당하고 있고, 그래서 패치가 어렵습니다.” 오냅시스의 CTO인 후안페레즈 엣체고옌(Juan-Perez Etchegoyen)의 설명이다.

취약점이 발견된 곳은 오라클 이비즈니스 스위트의 두 가지 요소에서다. 취약점을 관리하는 NVD 측에 따르면 익스플로잇도 꽤나 간단하다고 한다. 엣체고옌은 “정확한 숫자나 통계치를 가지고 있는 건 아니지만 보통 사용자 기업에서 이런 류의 ERP 소프트웨어를 패치하는 데 걸리는 시간은 수개월에서 수년은 족히 된다”며 “하루 빨리 수정되어야 할 것”이라고 말한다. ERP 소프트웨어는 ‘전사적 자원 관리(enterprise resource planning)’ 소프트웨어를 뜻한다.

ERP 소프트웨어는 매우 복잡하게 구성되어 있으며, 사업 경영에 있어 가장 핵심이 되는 역할을 담당하거나 보조하는 게 보통이다. 주로 온프레미스 환경에서만 사용되며, 인터넷과의 연결이 배제되는 것도 다반사다. 또한 인터넷에 연결되었을 때 사이버 공격자들의 관심을 가장 많이 받는 요소 중 하나이기도 하다.

오냅시스가 오라클의 제품에서 취약점 두 개를 발견한 건 이미 18개월 전의 일이다. 오라클에 이 사실을 알린 후 오라클과 함께 문제 해결을 위해 노력해왔다고 엣체고옌은 설명한다. “하지만 11월 20일에 와서야 문제에 대해 세부적으로 공개한 건, ‘사용자들에게 패치할 수 있을 만한 충분한 시간을 줘야 한다’는 오라클에 의견에 동의했기 때문입니다.”

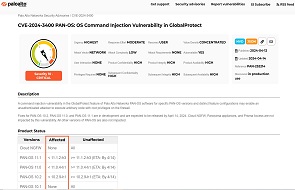

문제의 취약점 두 개는 다음과 같다.

1) CVE-2019-2638 : 오라클의 제너럴 제러(General Ledger) 요소에서 발견됨.

2) CVE-2019-2633 : 오라클의 워크 인 프로그레스(Work in Progress) 요소에서 발견됨.

오라클의 이비즈니스 스위트를 사용하는 고객사는 1만 5천에서 2만 1천은 된다고 한다. 대부분 소규모 사업자들이지만 대기업도 없지 않다. “이 중 현 시점에서 인터넷과 연결된 시스템은 최소 1500대가 넘는 것으로 보입니다.”

이 두 가지 취약점에 성공한다면, “이비즈니스 스위트를 완전 장악하는 게 가능해진다”고 한다. “한 조직의 이비즈니스 스위트를 완전 장악한다는 건 위중한 일입니다. 상상 가능한 최악의 공격이 가능합니다. 게다가 취약점이 발견된 요소들이 기능상 ‘비활성화’를 통해 임시적으로 조치를 취할 수도 없는 상황입니다. 패치만이 유일한 답인 것이죠.”

두 번째 취약점의 경우 씬 클라이언트 프레임워크(Thin Client Framework)라는 것에도 영향을 준다. 이러한 내용을 오냅시스는 오라클 측에 2017년 9월에 알렸다. 오라클이 패치를 발표한 건 2018년 4월이었다. 하지만 그 해 12월 오냅시스는 패치를 무력화시킬 만한 취약점들을 또 다시 발견했고, 이를 오라클 측에 알렸다. “대부분의 취약점들이 ‘치명적 위험도’를 가진 것으로 분석됐으며, 최고는 9.9점에 이르기도 했습니다. 전부 원격 익스플로잇이 가능하기도 합니다.”

오냅시스는 “불완전하더라도 패치가 나온 지 수개월이 지났지만 대부분의 기업들이 이를 적용하지 않았을 것으로 보인다”며 “ERP 시스템이 그만큼 중요해서 패치를 하는 것조차 리스크가 되기 때문”이라고 설명했다. “그렇더라도 더 시간을 끈다는 건 큰 도움이 되지 않을 가능성이 높습니다. 너무나 심각한 취약점이고, 기업에 중대한 타격을 줄 수 있습니다. 서둘러 패치를 하시는 게 안전합니다.”

3줄 요약

1. 오라클의 이비즈니스 스위트 제품에서 치명적 취약점이 발견되고 패치됨.

2. 하지만 제품 특성상 패치가 느리게 적용되는 것이 사실.

3. 그래서 패치 발표 후 18개월이 지난 시점에 기술적 세부 내용들이 공개됨. 패치 촉구.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)