스마트폰과 공유 자전거 간 무선통신 방식 분석결과...해당 업체에 취약점 통보

[보안뉴스 원병철 기자] 스마트시티의 대표적인 아이템 중 하나인 공유 자전거가 허술한 보안으로 해킹이 가능한 것으로 알려졌다. 특히, 이번에 보안취약점이 발견된 공유 자전거는 비밀번호 등 로그정보가 평문으로 전송돼 공유 자전거와 앱의 교신 정보만 탈취하면 쉽게 해킹할 수 있는 것으로 확인됐다.

[이미지=iclickart]

KAIST(총장 신성철) 전산학부 정보보호대학원 김광조 교수 연구팀은 KAIST 소프트웨어 대학원에 재학 중인 조준완 석사과정 학생(삼성전자 책임연구원)과 함께 국내 대도시 지역에서 교통난 해소를 위해 현재 운영 중인 공유 자전거에 대한 보안 점검을 실시한 결과 치명적인 보안 취약점을 발견했다고 밝혔다.

연구팀은 공유 자전거 서비스 업체 중 1곳을 선정해 안드로이드 스마트폰에 애플리케이션을 설치하고 스마트폰과 공유 자전거 간의 무선 통신 방식을 분석했다. 분석결과 자전거 잠금장치와 스마트폰이 블루투스 통신방식을 이용해 교신하는 것을 확인한 연구팀은 교신 정보가 암호화되지 않고 평문 그대로 전송되는 것을 확인했다고 밝혔다. 특별한 해킹 기술이 아닌 단지 교신 정보만 확인했을 뿐인데, 자전거 잠금 해제에 필요한 패스워드와 AES-128 알고리즘의 암호화 키를 쉽게 얻을 수 있었다는 설명이다.

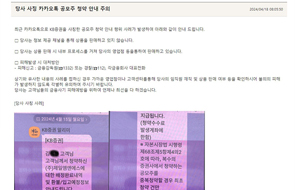

▲패스워드와 암호화 키가 노출된 애플리케이션 로그 정보[자료=KAIST]

여기에 SW 역공학 기법을 통해 자전거 잠금 해제를 위한 통신 프로토콜과 로그 정보로부터 얻은 패스워드와 블루투스 주소 등을 암호화 키로 암호화해 자전거로 전송하면 잠금장치가 100% 해제되는 것이 확인됐다. 이러한 해킹은 세션 하이재킹(Session Hijacking)과 재생 공격(Replay Attack)을 결합한 방식이라고 할 수 있다.

연구팀은 이번 취약점을 공유 자전거 업체에게 통보해 개선을 유도했다고 밝혔다. 이번 연구에 참여한 김광조 교수는 “공유 모빌리티 시스템의 보안 취약점으로 인해 정상적인 과금을 할 수 없다면 서비스 제공자는 막대한 경제적인 손실을 볼 수 있으므로, 서비스 개시 전에 보안 취약점을 철저히 제거해 안전하고 건전한 공유 모빌리티 시장이 형성될 수 있도록 노력해야 한다”고 말했다.

아울러 “공유 자전거뿐만 아니라 공유 킥보드나 공유 자동차 등 다양한 공유 모빌리티의 무선 취약점 역시 확인해봐야 할 것”이라면서, “사업 확대나 수익성도 중요하지만 사용자의 안전과 사업 리스크 보호를 위해서라도 반드시 보안에 대한 초기 투자가 이뤄져야 할 것”이라고 강조했다.

한편, <보안뉴스>가 단독으로 보도했던 ‘디지털 도어록’과 ‘갤럭시워치’ 이슈 역시 ‘무선 연결’ 과정에서의 보안이 핵심이었으며, 홈 IoT 기기의 보안 취약성을 알렸던 ‘IoT 해킹’ 역시 RF, 즉 무선 방식의 보안 문제라고 볼 수 있다. 지자체마다 스마트시티로의 혁신을, 정부 차원에서는 초연결사회를 강조하는 가운데 최근 잇따라 발생하고 있는 무선 보안 취약점 이슈는 시사하는 바가 매우 크다고 볼 수 있다.

[원병철 기자(boanone@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)