공격자에게 악의 없는 듯 보여...보안 약점과 향상 방법 공유한 뒤 사라져

[보안뉴스 문가용 기자] 탈중앙화 되었지만 안전한 실시간 오픈소스 통신 표준을 개발하는 단체인 매트릭스(Matrix.org)의 시스템이 해킹을 당했다. 매트릭스가 개발하고 배포하는 표준은 인스턴트 메시징, 사물인터넷 통신, VoIP, WebRTC 시그널링에 사용된다.

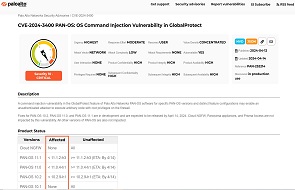

[이미지 = iclickart]

매트릭스의 운영자들은 지난 주 고객들에게 해킹 사실을 통보했다. “누군가 매트릭스의 생산 데이터베이스들에 비승인 접근을 시도했습니다. 암호화 되지 않은 메시지 데이터와 접근 토큰, 비밀번호 해시 등이 저장되어 있는 데이트베이스였습니다.”

매트릭스 측은 “공격자들이 젠킨스(Jenkins)의 오픈소스 자동화 서버에 존재하는 취약점을 익스플로잇 해서 크리덴셜을 하이재킹 했고, 이를 통해 생산 인프라에 침투했다”고 설명했다. 그러나 matrix.org 사이트 외의 홈서버들과 소스코드 및 패키지들, 아이덴티티 서버, 모듈라 서버(Modular.im server)들은 안전하다고 주장하기도 했다.

그러면서 매트릭스는 사용자들에게 즉시 매트릭스 홈페이지와 닉서브(NickServ)의 비밀번호를 변경할 것을 권고했다. 모든 사용자들은 로그아웃 처리된 상태이며, 새롭게 로그인을 실시해 비밀번호를 바꿔야 한다. 그러나 암호화 키 백업본을 보관하고 있지 않은 사용자라면 이전 대화 기록들을 열람할 수 없을 가능성이 높다.

“포렌식은 현재 진행 중에 있습니다. 아직까지는 매트릭스와 관련이 있는 데이터가 거래되거나 어디론가 다운로드 되었다는 증거를 찾아내지 못했습니다. 공격자들은 생산과 관련이 있는 데이터베이스에 접근했고 따라서 비밀 메시지, 비밀번호 해시, 접근 토큰 등에 대한 침해가 발생했을 가능성이 높습니다.”

매트릭스의 자체 조사에 의하면 공격이 시작된 건 3월 13일이고, 탐지된 것은 4월 10일이었다. 누군가 젠킨스의 취약점에 대해 매트릭스에 알리면서 공격을 탐지하게 된 것이라고 한다. 매트릭스는 이상 현상이 탐지된 이후 시스템들을 청소하기 시작했다.

그러나 클라우드플레어 API(Cloudflare API) 키를 교체하지는 않았다. 이 API 키는 해커가 초반 공격으로 탈취해 간 것이었다. “이 API 키가 있어 해커는 matrix.org 사이트의 DNS 기록들을 변견하고 사용자들을 깃허브 페이지로 우회시킬 수 있었습니다.”

매트릭스 측은 “API 키가 초기 공격에 침해되었다는 것을 알고 있었고, 구축 과정에서 키를 교체했다고 생각했다”고 설명했다. “그러나 실상은 개인 키만 바꿈으로써 추가 공격을 허용하게 되었습니다. 그 뒤로부터 침해된 모든 요소들이 교체되었는지 두 번씩 확인하고 있습니다.”

다행히 공격자에게 악의가 있었던 건 아니라고 판단된다. “공격자들은 깃허브 프로젝트를 하나 만들고, 거기다가 저희 matrix.org에서 발견된 보안 구멍들을 열거한 후 향상 방법을 공유했습니다. 또한 저희가 조치를 취하기 시작하면서 해당 페이지는 사라졌습니다.”

3줄 요약

1. 오픈소스 통신 표준 개발하는 단체 매트릭스의 웹사이트가 뚫림.

2. 젠킨스의 취약점을 통해 해당 공격이 발생했음.

3. 다행히 공격자는 매트릭스의 보안 향상을 위해 공격을 저지른 것으로 보임.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)