홉라이트, 강력한 기능 가진 백도어...SSL 인증서 통해 악성 트래픽 가려

[보안뉴스 문가용 기자] 북한의 해커들이 새로운 트로이목마를 공격에 활용하고 있다고 미국 국토안보부와 FBI가 수요일 공개적으로 경고했다. 미국이 지칭하는 건 라자루스(Lazarus), 블루노로프(BlueNoroff), 히든 코브라(Hidden Cobra)라고 알려진 그룹으로 북한 정부가 뒤를 봐주고 있다고 여겨진다. 이 단체는 방글라데시 중앙은행과 소니 엔터테인먼트사 등 전 세계의 이목을 집중시킨 해킹 공격을 실시한 바 있다.

[이미지 = iclickart]

지난 몇 년 동안 미국은 히든 코브라 혹은 라자루스가 사용하고 있는 해킹 툴을 꽤나 많이 발견해 공개해왔다. 이런 툴에는 타입프레임(Typeframe), 샤프낫(Sharpknot), 하드레인(Hardrain), 배드콜(Badcall), 뱅크샷(Bankshot), 폴칠(Fallchil), 볼그머(Volgmer), 델타 찰리(Delta Charlie), 조아납(Joanap), 브램불(Brambul) 등이 있다.

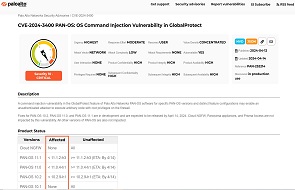

이번 주 국토안보부와 FBI가 발표한 멀웨어 분석 보고서(Malware Analysis Report)에 의하면, 여기에 새로운 무기가 하나 추가됐다. 이름은 홉라이트(HOPLIGHT)이며 일종의 트로이목마라고 한다. “매우 강력한 성능을 자랑하며, 시스템으로부터 정보를 훔쳐낼 뿐만 아니라 C&C로부터 다양한 명령을 받아 실행시킬 수 있습니다.”

홉라이트는 9개의 파일로 구성되어 있다. 이중 7개는 프록시 애플리케이션으로, 멀웨어와 C&C 서버 사이의 트래픽을 숨기는 기능을 발휘한다. 프록시는 정상 SSL 인증서들을 사용해 가짜 TLS 핸드셰이크 세션들을 생성함으로써 네트워크 연결을 감춘다고 보고서는 설명하고 있다.

“한 개의 파일에는 공개 SSL 인증서가 포함되어 있습니다. 파일의 페이로드는 비밀번호와 키로 엔코딩 되어 있는 것으로 보입니다. 나머지 파일들에는 SSL 인증서가 없습니다. 다만 외부와의 연결을 시도하며 네 개의 파일을 추가로 드롭합니다. 이 네 개의 파일들은 IP 주소와 SSL 인증서들을 포함하고 있습니다.”

홉라이트 트로이목마는 파일을 읽고 쓸 수 있으며, 시스템 드라이브 정보를 모아서 목록을 만들고, 시스템 내에서 프로세스를 생성하고 종료시키는 것은 물론 실행되고 있는 프로세스에 코드를 주입할 수도 있다. 레지스트리 설정 내용도 조작할 수 있고, 원격 호스트와 연결해 파일을 업로드하고 다운로드할 수도 있으며, 서비스들을 만들고 실행하고 중단시키는 것도 가능하다.

히든 코브라는 주로 금전적인 목적을 달성하기 위해 공격을 하는 것으로 유명하다. 이는 정부가 지원하는 해킹 단체로서는 매우 특이한 점이다. 정부 지원 해킹 단체는 주로 정보를 노린다. FBI는 “전 세계 금융 기관들에 있어 가장 큰 위협이 바로 히든 코브라”라고 발표한 적도 있다. 실제로 작년부터 최근까지 히든 코브라는 한국의 암호화폐 거래소를 연달아 해킹해 수억 원의 돈을 훔쳐간 바 있다.

또한 히든 코브라는 블록버스터 작전(Operation Blockbuster), 다크 서울(Dark Seoul), 트로이 작전(Operation Troy) 등의 대규모 해킹 캠페인과도 연관성이 있는 것으로 알려져 있다. 전 세계에 ‘랜섬웨어’라는 단어를 알린 워너크라이(WannaCry) 공격의 배후에도 히든 코브라와 북한 정부가 있다는 것이 현재까지 보안 업계의 정설이다. 올해 초 미국 당국은 북한 해커들이 사용하는 조아납 봇넷을 폐쇄시킨 바 있다.

3줄 요약

1. 미국, 북한의 새로운 사이버 공격 무기 발견해 발표함.

2. 이 무기의 이름은 홉라이트로, 일종의 강력한 백도어임.

3. 히든 코브라 혹은 라자루스로 알려진 북한 해킹 단체, 전 세계 금융권의 가장 큰 위협.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)