아직 상당수 백신들 탐지 못해...고도화되는 공격에 백신의 탐지력 더욱 높여야

[보안뉴스 김경애 기자] 최근 국내 유명 변호사 이름을 사칭한 북한 추정 사이버공격이 이슈가 된 가운데 아직까지 상당수의 백신에서 이를 탐지하지 못하고 있는 것으로 드러났다.

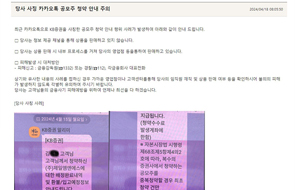

▲바이러스토탈에 등록된 백신 탐지현황 화면[이미지=바이러스토탈]

해당 악성파일은 국내에 ‘국가핵심인력등록관리제등검토요청(10.16)(김경환변호사).hwp’ 파일명으로 유포됐으며, 국내에서 실제 감염 피해가 발생한 바 있다.

특히, 이름을 사칭 당한 변호사나 고객들, 악성코드 유포에 이용된 정상문서 관련 기관 및 협회, 암호화폐거래소 및 회원들 대상으로 유포됐을 가능성이 높아 이에 대한 세밀한 조사와 피해예방 대책이 필요한 상황이다.

악성파일은 지난 10월 21일 제작된 것으로 분석됐으며, 압축된 코드를 해제하면 악성 쉘코드가 포함돼 있다. 포함된 쉘코드를 실행하면 정보탈취 및 정찰 등 악성행위가 일어난다.

당시 해당 악성파일은 정부지원을 받고 있는 북한 해커조직 라자루스가 사용한 공격 코드와 유사하며, 지난 3월 발견된 오퍼레이션 배틀 크루저, 기존 소니픽쳐스 공격 때와 유사한 공격방식과 유사한 악성코드 변종을 사용하는 등의 이유로 인해 동일 조직으로 의심되는 상황이다.

▲페이스트빈에 올라온 악성파일 분석 화면[이미지=페이스트빈]

이러한 가운데 상당수 백신에서 해당 악성파일을 아직 탐지하지 못하고 있는 것으로 드러났다. 바이러스토탈에 처음 악성파일이 공유된 시점은 UTC 시각 기준으로 10월 23일 오전 9시 28분경이다. 같은 날 페이스트빈에는 ‘New HWP exploit file’ 제목으로 분석된 파일이 올라왔다. 국내 업체로는 이스트시큐리티에서 23일 밤 11시경 알약 블로그에 상세 분석보고서를 발표했으며, 하우리도 이를 탐지해 업데이트한 것으로 알려졌다.

하지만 바이러스토탈에는 10월 24일 오전 8시 12분 기준으로 57개 백신 중 3개 백신만이 탐지되는 상태였다. 이어 25일에는 6개 백신, 26일 13~16개 백신, 29일 23개 백신, 11월 2일 오후 4시 18분 기준으로 등록된 56개 백신 중 절반 가량인 25개 백신에서만 탐지되고 있다.

고도화되고 있는 사이버공격에 대한 백신의 탐지 기술을 더욱 높여야 하는 이유다. 이와 함께 보안업체간 협업과 공동대응 체계를 구축해야만 사이버공격을 보다 신속하게 막을 수 있다는 의견이 제기되고 있다.

이와 관련 한 보안전문가는 “한글 악성파일 이슈는 아무래도 한국에 특화된 악성코드이다보니 일부 해외 보안 솔루션들의 경우 시차문제 및 대응 우선순위 등으로 관심도가 상대적으로 낮을 수 있다”며 “하지만 특정 나라나 특정 타깃을 노린 국지적인 APT 공격의 경우 보다 적극적으로 대응할 필요가 있다. 이를 위해선 보다 많은 투자와 관심이 수반돼야 한다”고 강조했다.

공공기관의 한 보안담당자는 “2010년을 전후로 APT 유형의 공격이 끊임없이 발생하고 있다. 패턴(또는 시그니처) 방식의 백신으로는 APT 악성코드를 탐지하는데 한계가 있다. 최근 등장한 EDR 등의 새로운 기술은 백신 제품이 나아가야할 방향을 제시하고 있다. 앞으로는 패턴 기반 탐지에서 벗어나 엔드포인트의 가시성을 확보하고 다양한 정보를 통합 관리할 수 있어야 한다”고 말했다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)